Quand les technologies évoluent, la cybercriminalité aussi. Les mails frauduleux ne suffisent plus, alors de nouvelles techniques de plus en plus sophistiquées sont mises en œuvre pour faire du chantage ou détourner des sommes allant jusqu’à plusieurs millions d’euros.

Introduction

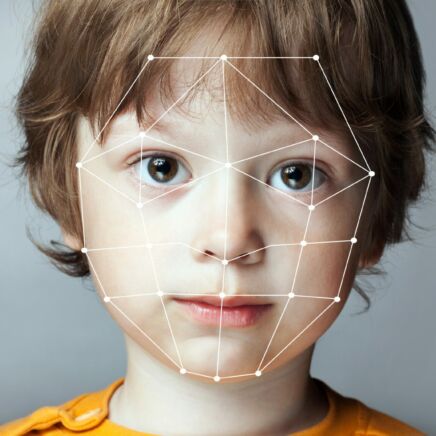

Pour commencer, rappelons ce que sont les deepfakes et le clonage vocal. Les deepfakes sont des montages photo ou vidéo où le visage d’une personne est remplacé par un autre. Dans le cas d’une vidéo, il peut être associé au clonage vocal, c’est-à-dire la reproduction d’une voix grâce à l’intelligence artificielle pour lui faire dire autre chose. À partir de là, il est facile de deviner comment ces technologies peuvent être utilisées par des personnes mal intentionnées.

Objectifs différents, techniques différentes

À l’heure actuelle, les arnaqueurs utilisant ce type de technologie privilégient le clonage audio, plus difficile à détecter. Sylvie Jonas, avocate spécialisée en cybercriminalité, constate que « les escroqueries les plus communes consistent en de l’usurpation d’identité afin d’obtenir des virements bancaires« . En 2020, un directeur de banque a ainsi autorisé des virements à une personne qu’il pensait être le PDG d’une entreprise qu’il connaissait. En vérité, c’était un escroc qui avait cloné sa voix. Résultat : 35 millions de dollars ont été détournés.

Outre la création de fake news, le deepfake vidéo est plus utilisé dans le cadre de chantage et d’intimidation, en particulier contre des femmes. L’un des cas les plus connus est celui de la journaliste indépendante indienne Rana Ayyub. En 2018, parce qu’elle avait dénoncé l’impunité de pédocriminels dans son pays, un deepfake pornographique accompagné de son numéro de téléphone a fait le tour du pays. Les Nations unies ont dû intervenir auprès du gouvernement indien pour mettre fin au harcèlement.

Des arnaques sophistiquées, mais imparfaites

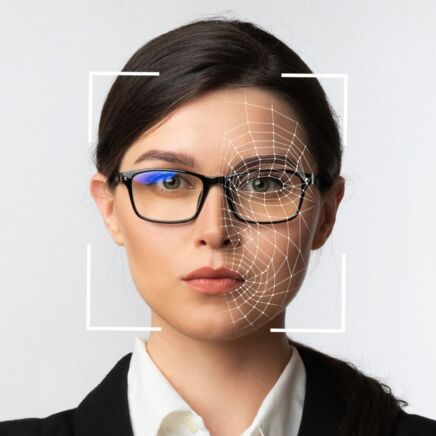

Les deepfakes vidéos sont relativement récents et, même s’ils ne cessent de s’améliorer, il reste possible de voir la supercherie. Le site Spot the Deepfake permet de vérifier ses connaissances et d’adopter de nouveaux réflexes. Il montre que les yeux peuvent être flous ou cligner bizarrement par exemple. Sylvie Jonas explique que cette faille existe parce que « les logiciels créateurs de montage illicites ont besoin de beaucoup de photos de la personne mise en cause, y compris des photos où celle-ci a les yeux fermés. Or ce type de photographies est assez peu

accessible« . Les lunettes peuvent aussi être complexes à reproduire pour les logiciels de deepfake, ce qui crée des artefacts (irrégularités). Il est également possible d’analyser les vidéos et photos grâce à des extensions comme WeVerify et InVID, destinées aux journalistes pour faire du fact-checking. Elles permettent de voir si la photo ou vidéo a déjà été publiée ailleurs, de zoomer ou encore de vérifier les métadonnées.

Une autre solution se trouve en amont de la publication de photos et de vidéos, ajoute l’avocate : « des filtres peuvent être appliqués » pour empêcher leur détournement. Des signatures numériques (digital watermark) anti-deepfake sont aussi en développement.

Les clonages audio étant plus compliqués à déceler sans logiciel spécialisé, la meilleure solution reste l’esprit critique. Prendre en compte le contexte, les intentions et les conséquences potentielles du message pour savoir s’il est faux. Par exemple, si une personne ou une entreprise demande une grosse somme d’argent en insistant sur le caractère urgent de la situation, c’est probablement une arnaque. Il suffit de contacter cette personne par un autre moyen pour confirmer cette demande ou, le cas échéant, la prévenir de l’usurpation de son identité.

Médias, institutions, entreprises : la riposte s’organise

Malheureusement, les éditeurs de logiciels de deepfake semblent passifs face à leur utilisation malveillante. « À notre connaissance, les éditeurs ne mettent pas en place de mesures spécifiques et efficaces afin d’empêcher les dérives, déplore Sylvie Jonas. La lutte contre les fake news et plus largement la cybercriminalité n’apparaît pas être leur préoccupation première. » Ce combat est donc mené par des institutions, des médias, des entreprises et des universités.

WeVerify et InVID sont de bons exemples de coopération contre les deepfakes. En effet, ils ont été créés par le MediaLab de l’AFP grâce à un financement du programme de recherche et d’innovation Horizon 2020 de l’Union européenne. De l’autre côté de l’Atlantique, Facebook, Microsoft et plusieurs universités ont organisé en 2019 le Deepfake Detection Challenge. Comme son nom l’indique, ils ont publié 115 000 vidéos que les participants devaient examiner afin de proposer des modèles informatiques pour détecter les deepfakes. Pour donner une expérience plus réaliste, la qualité des vidéos et des trucages était très variable. Pour ce premier concours, le meilleur modèle avait raison dans 65% des cas. Il reste donc des progrès à faire.

En France, la lutte contre les deepfakes s’inscrit dans un contexte particulier : celui de l’élection présidentielle de 2022, menacée d’ingérences étrangères par le biais de campagnes de désinformation sur les réseaux sociaux. Pour cela, le gouvernement a fondé en octobre 2021 une agence de vigilance et de protection contre les ingérences numériques étrangères, la Viginum.