C’est un fait : nos appareils électroniques nous pistent. Systèmes d’exploitation, applications, sites web, messagerie, c’est tout un écosystème qui se charge d’épier la moindre de nos actions. Mais est-il vraiment possible de lutter contre ça ?

Introduction

À chaque fois que l’on utilise notre smartphone, des données sont récoltées afin d’établir un profil précis sur nos habitudes, que ce soit par le fabricant de notre téléphone ou les développeurs des applications que l’on utilise. Malgré tout, le téléphone reste un outil essentiel de notre quotidien et il est difficile, voire impossible de s’en passer malgré ses défauts. Heureusement, il existe quelques astuces et bons réglages pour limiter les dégâts de ce petit espion de poche sur nos vies privées.

Des systèmes d’exploitation bien différents

Sur smartphone, le choix de système d’exploitation se fait le plus souvent entre Android et iOS. Par rapport à iOS, Android possède plusieurs défauts : le système d’exploitation a été créé par Google, qui n’a pas vraiment le meilleur historique lorsqu’il s’agit de respecter la vie privée de ses utilisateurs. Selon la marque de téléphone que vous achetez, il est possible qu’Android ait été modifié pour y ajouter une surcouche qui dépend du constructeur, donnant la possibilité à une entreprise supplémentaire de récupérer vos informations personnelles

Du côté d’Apple, votre téléphone et son système d’exploitation proviennent de la même entreprise. Si Apple est loin d’être irréprochable, cela reste tout de même un avantage. Déjà, une seule entreprise est impliquée dans les produits, ce qui limite le pistage de tiers. Mais surtout, contrairement à Google, la majorité des revenus d’Apple ne provient pas de la publicité, même s’il est possible que cela change bientôt.

Pour le moment, l’entreprise se concentre principalement sur la vente de hardware (iPhone, iPad, Mac…), d’abonnements à ses services et sur les 30% qu’elle récupère lors d’achats via son App Store. Un modèle économique qui lui permet de se placer en tant que défenseure de la vie privée grâce à l’ajout de nombreux paramètres pour bloquer le pistage provenant de ses concurrents.

Limiter le pistage avec les paramètres de base

Quelle que soit votre chapelle, il y existe des astuces pour limiter le pistage. La première est de désactiver les assistants vocaux.

Chez Apple, vous pouvez désactiver Siri en allant comme suit :

- Réglages

- Siri et Recherche.

- Décochez les options « Détecter “Dis Siri” » et « Bouton latéral pour Siri ».

- Après les avoir désélectionnées, vous pourrez désactiver Siri totalement.

Chez Google, la procédure s’effectue comme ceci :

- Paramètres

- Paramètres des applis Google

- Recherche, Assistant et Commandes Vocales

- Assistant Google

- Hey Google et Voice Match et décochez « Hey Google ».

La deuxième astuce consiste à limiter la collecte de données dans les paramètres généraux. Pour iOS, Apple propose de nombreux guides sur son site pour savoir comment activer des options qui limitent le pistage dans chacune de ses applications préinstallées.

L’Electronic Frontier Foundation a également publié un article qui explique comment supprimer ou réinitialiser son identifiant publicitaire pour limiter le suivi des annonceurs sur Android et iOS. N’hésitez pas aussi à rechercher tous les paramètres liés à votre localisation pour les désactiver et empêcher des applications d’y accéder. Bien entendu, n’activez votre localisation que lorsque c’est nécessaire. Enfin, vérifiez sur vos comptes que les paramètres de sauvegarde de l’historique sont désactivés et supprimez régulièrement l’historique de vos activités et déplacements.

Surveiller ses applications

Maintenant que les paramètres de base du système d’exploitation sont modifiés, il est temps de se pencher vers l’autre gros morceau : les applications, aussi bien téléchargées ultérieurement par vos soins que celles déjà installées.

Désinstaller les applications intégrées inutiles

Les premières applications à supprimer sont celles installées de base sur votre appareil et que vous n’utilisez pas, voire qui sont inutiles et s’apparentent à ce qu’on appelle du bloatware. Sur iOS, Apple permet de supprimer une grande majorité des applications intégrées. Si vous possédez au moins iOS 14, vous pouvez retrouver une liste sur le site d’Apple de toutes les applications de base que vous pouvez supprimer de votre iPhone sans risque.

Sur Android, les choses sont plus compliquées. Si vous souhaitez vous débarrasser définitivement de la surcouche constructeur et des applications associées, le moyen le plus simple est d’installer une version basique d’Android sur votre téléphone, au risque de voir le fonctionnement de certaines fonctionnalités être perturbé. L’option moins radicale consiste à faire l’inventaire de toutes les applications de base, Google et constructeur, installées sur votre téléphone et de vérifier pour chacune d’entre elles si vous pouvez les désinstaller ou au moins les désactiver.

Plus vous disposez d’applications sur votre téléphone, plus le risque est grand qu’elles vous pistent.

Autre passage obligé, celui dans le menu « Autorisations ». Désactivez-en le plus possible. Si par la suite, vous avez besoin d’une fonctionnalité dans une application qui nécessite une autorisation révoquée, vous pourrez toujours la réactiver. Enfin, si vous souhaitez vraiment supprimer une application intégrée, vous avez la possibilité d’utiliser le mode développeur de votre téléphone pour le faire.

Nos confrères de XDA Developers ont réalisé un très bon tutoriel (en anglais) pour expliquer les démarches nécessaires, mais attention : c’est à faire à vos risques et périls. Il est possible qu’en supprimant certaines applications intégrées, votre téléphone devienne tout bonnement inutilisable.

Désinstaller les autres applications inutiles

Pour déterminer si vous devez désinstaller une application téléchargée sur votre smartphone, il est nécessaire de vous poser deux questions. La première est « Est-ce que j’utilise encore cette application ? » Et la deuxième est « Est-il possible d’utiliser ce service autrement qu’en téléchargeant une application ? » Plus vous avez d’applications sur votre téléphone, plus le risque est grand qu’elles vous pistent, en demandant notamment des autorisations abusives. Passez donc régulièrement sur la liste des apps installées sur votre téléphone et déterminez si elles sont toujours utiles.

Pour ça, allez dans le menu qui regroupe toutes vos applications. Pour chacune d’entre elles, posez-vous les deux questions détaillées précédemment. Si vous utilisez régulièrement le service, vérifiez tout de même qu’il n’existe pas une version mobile de son site web parfaitement utilisable à la place. Il est plus facile de contrôler les informations que l’on donne à un site web que celles récupérées par une application. Sinon, si vous souhaitez le conserver, vérifiez les autorisations demandées et révoquez celles qui ne semblent pas nécessaires.

Choisir le bon navigateur sur mobile

S’il n’est pas aussi indispensable que sur ordinateur – on lui préfère souvent des applications – bien choisir son navigateur mobile est tout de même essentiel pour limiter le pistage sur smartphone.

Il y a deux écoles en la matière : conserver le navigateur par défaut de son smartphone (généralement Chrome ou Safari) ou choisir celui que l’on possède déjà sur ordinateur pour une meilleure synchronisation. Sans tomber la paranoïa, les navigateurs sont utilisés aussi bien par leurs éditeurs que par les sites web que l’on visite pour nous pister et relier nos activités entre elles à l’aide de plusieurs outils (cookies, données de sessions…). Si l’on utilise sur smartphone et sur ordinateur un navigateur peu respectueux de la vie privée, comme Chrome par exemple, on donne ainsi à Google des informations sur l’ensemble de nos activités sur tous nos appareils.

Firefox est le navigateur « grand public » le plus recommandé pour limiter le pistage sur Internet, grâce à l’intégration de nombreuses protections contre les traqueurs. Il serait compliqué de faire une liste exhaustive, mais nous pouvons notamment citer sa protection renforcée contre le pistage qui bloque les traqueurs connus et une isolation des cookies qui empêche les cookies installés par un site de suivre l’activité sur un autre site.

Sur Android, il peut même être enrichi avec des extensions anti-pistage (uBlock Origin, Privacy Badger, Ghostery). Brave est également un bon choix, bien que son intégration de fonctionnalités liées aux cryptomonnaies et au Web 3.0 ne seront pas au goût de tout le monde.

Faire attention à ses comptes

Les sites web adorent nous demander de créer un compte. Ils peuvent ainsi récupérer les informations personnelles que nous leur donnons volontairement et construire un profil sur nos habitudes sur leur site web, en regardant par exemple quelle page nous visitons le plus souvent ou quel objet nous achetons le plus afin de nous envoyer des mails promotionnels par la suite.

Mais encore pire, certains proposent de se connecter à l’aide d’un autre compte, que ce soit Google, Facebook ou Outlook. Ces options sont très pratiques puisqu’il n’est plus nécessaire de réfléchir à un nouveau mot de passe ou d’ouvrir son gestionnaire de mots de passe pour en générer un, mais niveau pistage et vie privée, elles sont un cauchemar.

Ainsi, sans même avoir besoin d’utiliser de cookies, Google et Facebook savent quel site vous visitez et peuvent relier cette information à votre compte, leur permettant d’alimenter le profil qu’ils possèdent déjà sur vous.

La meilleure solution est donc de créer un nouveau compte à chaque fois, à l’aide d’alias si votre service de messagerie le permet, et de ne le faire que si nécessaire. Comme pour les applications, il est intéressant de faire régulièrement un tour sur les comptes que vous possédez et de demander leur suppression sur les sites que vous n’utilisez plus.

Et bien entendu, parmi les sites les plus amateurs de scripts de pistage, nous retrouvons les réseaux sociaux. Sur mobile, certains d’entre eux intègrent même leur propre navigateur, qui s’ouvre lorsque l’on clique sur un lien dans l’application. Ainsi, ils peuvent contourner toutes les protections mises en place par votre navigateur classique et suivre vos mouvements sur Internet en toute tranquillité. Pensez donc à supprimer au maximum vos comptes et applications de réseaux sociaux lorsqu’ils ne vous sont plus utiles.

Utiliser les bons outils

Les VPN

Même si les VPN ne sont pas franchement les rois de la confidentialité et de l’anonymat promis, ils restent des outils utiles, notamment lorsque l’on est en déplacement.

Pour protéger vos communications sur smartphone lorsque vous vous connectez à un wifi public, pensez donc à télécharger un VPN, de préférence payant ou avec un modèle économique « freemium ». Ainsi, même en cas de sécurité défaillante du réseau, vous serez protégé d’éventuelles personnes qui voudraient jeter un œil sur vos conversations et votre navigation.

Les messageries sécurisées

Nos messageries contiennent de nombreuses informations sur nous. Les géants du secteur, comme Google (oui, encore eux), se permettent de procéder à des scans du contenu de nos boîtes mail, aussi bien pour nous protéger contre le spam que pour offrir des fonctionnalités « intelligentes » (et de la publicité ciblée).

Si vous n’appréciez pas le fait que votre mail de réservation d’avion ait été scanné pour que l’heure et la date de votre vol soient automatiquement ajoutées à votre calendrier, il est temps de vous pencher vers des services de mail sécurisés.

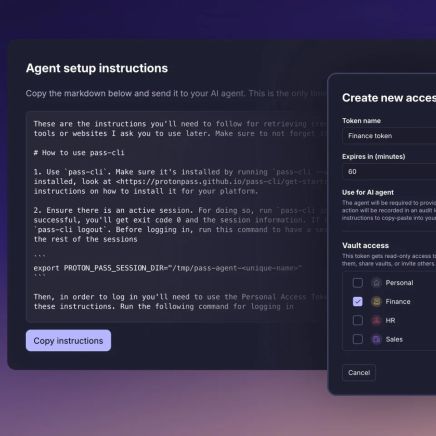

Le plus connu est probablement Proton Mail. Proton Mail utilise un chiffrement « zéro accès » : l’ensemble du chiffrement des mails est réalisé sur l’appareil de l’utilisateur et lorsque les données sont envoyées au serveur de l’entreprise, il lui est impossible de les lire. Le service offre plusieurs options pour chiffrer ses communications, dont plusieurs très simples d’utilisation. Il existe une multitude de services de mails chiffrés. Nous vous invitons à rechercher leur fonctionnement pour déterminer lequel vous convient le plus.

Du côté des SMS et autres messages, Google comme Apple ont introduit un chiffrement de bout en bout des communications. Malheureusement, il n’est pas possible pour un utilisateur sous Android et un autre sous iOS de discuter de façon sécurisée via leurs applications de messagerie de base.

Pour s’assurer que vos discussions restent loin des yeux indiscrets des pisteurs, et ce, peu importe le smartphone utilisé par vos contacts, la meilleure solution est de télécharger une application de messagerie instantanée sécurisée. Les options les plus connues aujourd’hui incluent Signal et Telegram. WhatsApp affirme également chiffrer les communications de bout en bout, mais l’affirmation est à prendre avec des pincettes dans certains cas.

Les moteurs de recherche

Si la majorité des revenus de Google proviennent de la publicité, c’est en partie grâce à son moteur de recherche, qui lui permet de récolter un très grand nombre d’informations et d’afficher de nombreuses publicités aux utilisateurs. Il est difficile de se passer de Google : c’est le moteur de recherche le plus pertinent (plus ou moins) et avec le plus de résultats. Au fur et à mesure des années, des alternatives ont de tout de même réussi à s’imposer, dont :

- DuckDuckGo : moteur de recherche par défaut de Tor, DuckDuckGo tire ses résultats de nombreuses sources et se veut respectueux de la vie privée. Cependant, il a été découvert qu’un accord avait eu lieu avec Microsoft et que le moteur de recherche laissait passer certains traqueurs de l’entreprise. Une situation depuis régularisée.

- Brave Search : créé par la même entreprise que le navigateur web Brave, Brave Search utilise son propre index de recherche et ne dépend pas des résultats d’autres moteurs, comme Google ou Bing.