Selon un nouveau lanceur d’alerte, les ingénieurs de l’entreprise peuvent toujours utiliser l’outil anciennement appelé « GodMode », malgré son implication dans le piratage de plusieurs comptes en 2020.

Introduction

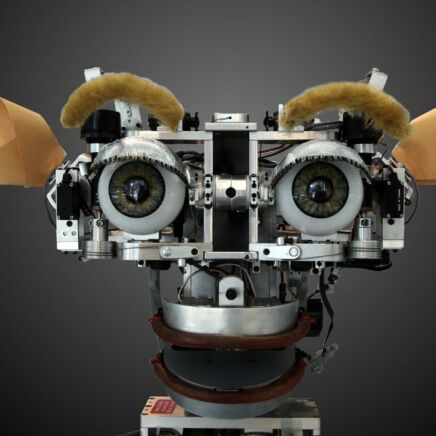

Barack Obama, Bill Gates, Apple… En juillet 2020, les comptes Twitter de plusieurs personnalités et entreprises américaines ont été victimes d’un piratage. Des hackers ont pris le contrôle de leur compte pour diffuser une arnaque au bitcoin. Ils y sont parvenus en manipulant des employés du réseau social pour accéder aux systèmes internes. Au sein de l’entreprise, des ingénieurs ont en effet accès à un outil anciennement appelé « GodMode », qui leur permet de tweeter depuis n’importe quel compte. À l’époque, Twitter avait annoncé avoir pris des dispositions pour résoudre ce problème. Cet outil est pourtant toujours accessible pour les ingénieurs de l’entreprise selon un nouveau lanceur d’alerte.

Après l’ancien responsable de la sécurité Peiter Zatko, un autre employé a tiré la sonnette d’alarme sur les problèmes de sécurité de la société, révèle le Washington Post. « L’existence de GodMode est un exemple de plus que les déclarations publiques de Twitter aux utilisateurs et aux investisseurs étaient fausses et/ou trompeuses », indique une plainte déposée en octobre que le journal américain a pu consulter.

Un puissant outil toujours disponible

Selon le lanceur d’alerte, l’entreprise a seulement changé le nom de l’outil, désormais appelé « privileged mode ». Le but, avec ce dernier, serait de permettre aux employés de tweeter pour le compte d’annonceurs incapables de le faire eux-mêmes. Outre le changement de nom, Twitter aurait uniquement retiré l’accès par défaut aux ingénieurs. Le code de l’outil serait toujours disponible sur leurs ordinateurs et ils n’auraient à changer qu’une ligne de code, la faisant passer de « FALSE » à « TRUE » pour l’exécuter à partir d’une machine de production.

Le problème serait plus profond car, en plus de pouvoir accéder aux comptes de n’importe quel utilisateur, les ingénieurs pourraient également supprimer des tweets et remettre en ligne des publications supprimées. Il serait par ailleurs impossible pour Twitter de savoir si un employé a utilisé ou abusé de cet outil.

Des problèmes de sécurité toujours présents

Le témoignage de ce nouveau lanceur d’alerte vient appuyer les révélations de Peiter Zatko sur les problèmes de sécurité du réseau social. Après l’incident de 2020, il a été reproché à la société de permettre à trop d’employés d’accéder aux systèmes internes et aux données des utilisateurs. Elle avait alors annoncé la mise en place d’un « programme complet de sécurité des informations, raisonnablement conçu pour protéger la sécurité, la vie privée, la confidentialité et l’intégrité des informations non publiques des consommateurs ». L’ancien responsable de la sécurité a pourtant affirmé qu’aucun programme de ce type n’était en place l’été dernier. À cette époque, un autre ingénieur a également déclaré que « GodMode » était toujours largement accessible.

Alors que Twitter assure avoir amélioré la sécurité du réseau social après le départ de Peiter Zatko, la situation se serait en outre aggravée avec Elon Musk, selon plusieurs employés chargés de la sécurité qui ont récemment quitté l’entreprise.