Nos données personnelles valent de l’or, elles intéressent de nombreuses entreprises mais aussi les personnes malveillantes. Une étude mondiale sur la Cybersécurité a récemment révélé qu’un consommateur français sur dix s’est déjà fait voler son identité. Face à cette menace, des solutions simples existent pour mieux protéger sa vie privée en ligne.

Les données personnelles sont l’or du 21e siècle. Elles intéressent de nombreuses entreprises et marques qui en ont fait leur business, mais aussi les pirates. Les cas de piratages sont nombreux ces dernières années, de la fuite massive de données chez Yahoo! ou Facebook en passant par le vol d’identité. Spécialiste de la sécurité et des solutions Cloud, Proofpoint a récemment publié son rapport User Risk 2018 pointant les lacunes des utilisateurs en matière de culture liée à la cybersécurité (phishing, ransomware, malware…). Il met aussi en évidence des mauvaises pratiques liées à la protection de leurs données, appareils et systèmes.

© Creative Commons

Réalisée auprès de 6 000 adultes dans six pays, dont la France (et États-Unis, Australie, Allemagne, Italie, Royaume-Uni), l’étude révèle qu’un consommateur français sur dix s’est déjà fait voler son identité. Même mot de passe réutilisé plusieurs fois, réseaux Wi-Fi domestiques non protégés et faible niveau de vigilance, les mauvaises pratiques sont nombreuses, même si les Français ne sont pas les pires élèves du monde en la matière. Pour protéger sa vie privée en ligne, il existe pourtant quelques principes de base qui permettent de limiter les risques (le risque zéro n’existe pas). Petit guide des bonnes pratiques à suivre pour mieux protéger ses données.

En préambule, voici quelques chiffres issus du rapport User Risk 2018 :

• 1 Français sur 10 a déjà été victime d’une usurpation d’identité. Alors que la moyenne globale s’élève à 33 %, aux États-Unis, c’est deux fois plus, et même trois fois supérieures à celui des répondants français et allemands.

• L’email reste le principal vecteur de cyber-risques puisque 70 % des Français ont déjà reçu des sollicitations frauduleuses. C’est à peine plus aux États-Unis, tandis qu’en Allemagne, 49 % des répondants sont concernés.

• Un peu plus de 30 % des Français ont déjà subi une attaque via les réseaux sociaux, que ce soit pour piratage ou duplication de compte. Ils sont plus de 50 % États-Unis, et 25 % en Allemagne.

• 10 % seulement des Français font confiance au cloud pour sauvegarder leurs données. En revanche, ils sont 50 % à privilégier les disques durs externes. À noter que 12 % des répondants ne sauvegardent pas du tout leurs données.

• 23 % des répondants ne savent pas ce qu’est le phishing. Ils sont également 45 % à ne pas savoir ce qu’est un ransomware. En revanche, 50 % des Français déclarent savoir ce qu’est un malware.

• 59 % des répondants ne protègent pas leurs réseaux Wi-Fi domestiques par un mot de passe

• L’empreinte digitale et le code pin à 4 chiffres restent les moyens privilégiés pour sécuriser son portable avec respectivement 28 % et 43 %.

• 43 % des Français ne voient pas l’utilité d’un gestionnaire de mot de passe. En moyenne, ce sont 36 % des répondants qui n’en voient pas l’utilité. Aux États-Unis, ils ne sont que 23 % à ne pas être familiers avec ce genre d’outil. En revanche, 39 % pensent que cela facilite la gestion de tous les mots de passe.

• Contrairement aux idées reçues, 47 % des Français utilisent entre 5 et 10 mots de passe différents. La moyenne est équivalente dans tous les pays, que ce soit en Europe ou aux États-Unis.

• Plus méfiants que les autres, 58 % des Français ont confiance en l’utilisation de logiciel antivirus et en leur faculté d’empêcher les cyberattaques d’affecter leur ordinateur, contrairement aux Italiens qui, eux, sont 84 % à répondre par l’affirmative.

Pour en savoir plus, rendez-vous ici.

Le cas des GAFAM

Avant d’entrer dans le vif du sujet, il convient d’évoquer les GAFAM, ces géants du Web qui dominent le marché du numérique. Google, Apple, Facebook, Amazon et Microsoft sont dans le viseur de l’Europe et des défenseurs de la vie privée depuis plusieurs années. Ces mastodontes ne sont d’ailleurs pas tous logés à la même enseigne, Tim Cook et Apple se posent en champions de la vie privée et n’hésitent pas à tacler Facebook et Google. Le plus grand réseau social et le géant de l’Internet collectent et conservent de nombreuses données vous concernant.

Il est aujourd’hui très difficile d’échapper à ces deux géants et ne pas avoir de compte Facebook ne signifie pas que la firme de Mark Zuckerberg ne sait rien de vous. Le réseau social conserve et utilise de très nombreuses données personnelles sur ses membres, mais pas seulement. Sur son site, Facebook ne cache pas qu’il collecte les informations d’internautes qui n’ont pas de compte. Ces dossiers sont connus sous les noms « profils fantômes » ou « shadow profiles ».

Concernant Google, la géant de Mountain View est omniprésent sur la toile avec ses nombreux services (Chrome, YouTube, Gmail, Google Search…) et sur les mobiles avec Android. Pour contourner les GAFAM et renforcer la protection de sa vie privée, ils existe de nombreuses alternatives. Ces dernières ne seront pas évoquées ici et feront l’objet d’un dossier dédié.

Un bon mot de passe pour vos comptes et box/Wi-Fi

C’est le conseil qui revient le plus souvent, il est important de choisir un bon mot de passe. Pour certains, c’est une évidence depuis des années, mais les mots de passe trop simples comme 123456, password, azerty (qwerty) ou faciles à deviner sont encore légion. Chaque année, les experts en sécurité alertent sur ce phénomène qui concerne les comptes en lignes, les profils – gorgés de données personnelles – sur les réseaux sociaux, et même les box Internet. Ce dernier élément peut être moins visible au premier abord, mais peut avoir des conséquences graves pour l’utilisateur et le constat est aussi valable avec les clés de sécurité Wi-Fi. S’il peut être fastidieux d’entrer son code à chaque fois, il ne faut pas négliger cette étape et mettre en place une clé de sécurité trop simple à déchiffrer. Pour en savoir plus, n’hésitez pas à vous rapprocher de votre FAI.

Pour rappel, la HADOPI peut sanctionner un défaut de sécurisation. Sur son site, elle rappelle qu’en tant que titulaire de votre accès à Internet, vous avez une obligation de surveillance de votre accès (article L.336-3 du Code de la propriété intellectuelle – issu de la loi DAVSI). L’article L.335-7-1 du Code de la propriété intellectuelle prévoit également qu’un titulaire d’un abonnement à Internet peut voir sa responsabilité pénale engagée au titre de la contravention de négligence caractérisée.

En protégeant votre connexion à Internet, vous empêcherez toute utilisation non autorisée de votre ordinateur et réduirait les risques. Si votre connexion n’est pas protégée, vous exposez votre ordinateur à un virus, cheval de Troie, spam, et autres arnaques. Ces techniques peuvent servir à exploiter les failles de votre système informatique pour vous subtiliser des informations, utiliser vos données personnelles ou bancaires, ou encore voler l’identité d’un internaute.

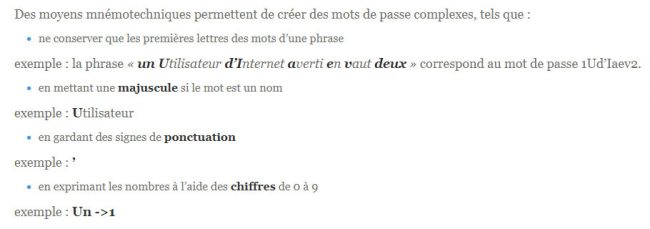

© CNIL

Comment choisir le bon mot de passe ?

Protéger sa connexion Internet est une première étape, mais il faut aussi sécuriser ces différents comptes en ligne. Pour cela, il faut choisir un « bon mot de passe » en tenant compte d’un ensemble de règles :

- Choisissez un mot de passe avec un certain nombre de caractères (au moins 12) et 4 types différents : des chiffres, des minuscules, des majuscules et des caractères spéciaux.

- Ne choisissez pas un mot de passe liée à votre identité (prénoms, ville, date de naissance…)

- Ne confiez votre mot de passe à personne et ne le stockez pas en clair sur votre ordinateur ou un papier (carnet, sous le clavier, post-it…)

- Ne vous envoyez pas votre mot de passe par SMS ou email

- Utilisez un mot de passe différent pour chaque service (cet élément est très important, car le vol de votre mot de passe pourrait permettre à personne mal intentionnée d’accéder à plusieurs sites/services)

- Si un service vous envoie votre identifiant/mot de passe par email, supprimez ce message

- En cas de doute (action suspecte, fuite de données), modifiez votre mot de passe

- Pour savoir si vos identifiants sont compromis, il est possible d’utiliser l’outil de sécurité Firefox Monitor. Ce dernier permet de vérifier si son adresse e-mail ou ses données personnelles figurent dans une base de données exploitée par des pirates.

- N’entrez jamais votre mot de passe sur un site qui vous propose de tester sa solidité

Si vous êtes en panne d’inspiration, vous pouvez passer par générateur de mots de passe en ligne pour vous donner des idées. Toutefois, on ne vous recommande pas d’utiliser celui affiché par le site par mesure de sécurité. Enfin, pour stocker des mots de passe qui s’accumulent, ils existent des gestionnaires de mot de passe comme KeePass. Open-source, l’outil permet aussi de générer localement un mot de passe.

Pour aller plus loin, on vous conseille également de lire les recommandations de la CNIL, de l’ANSSI et du CERN.

La double authentification : un allié de taille

Il est important de choisir un mot de passe « fort », mais cela ne fait pas tout. Pour aller plus loin et renforcer encore un peu plus la sécurité, il convient d’activer la double authentification (Two-factor authentication ou 2FA en anglais) ou vérification en deux étapes. Elle ajoute une couche de sécurité supplémentaire en demandant à l’utilisateur d’entrer un deuxième code après la saisie du mot de passe. Résultat, même si une personne malveillante connaît votre mot de passe, elle ne pourra pas accéder à votre compte sans être ce fameux code. Temporaire, il peut être généré via une application mobile dédiée ou être reçu par SMS, une dernière option qui fait débat et présente quelques failles.

Quoi qu’il en soit, il est conseillé d’activer la double authentification dès que celle-ci est proposée par le service. Actuellement, elle est surtout proposée par les grands services comme Amazon, Twitter, Facebook, Google ou Dropbox. Si la mise en place peut paraître lourde, il est très souvent possible d’ajouter une machine de confiance de sorte que vous n’ayez pas à entrer un code à chaque connexion. Il faudra alors bien choisir son ou ses ordinateur(s) de confiance et plutôt éviter de le faire sur une machine portable.

Les questions de sécurité : attention aux réponses

Elles sont incontournables et vous êtes sans doute nombreux à vous être demandé au moins une fois quel était le prénom de ce meilleur ami d’enfance pour récupérer l’accès à votre compte. Les questions de sécurité sont proposées chez de nombreux services (Apple, par exemple) et le plus souvent lors de votre inscription. Outre le fait qu’il est courant d’oublier les réponses, ces questions peuvent être dangereuses, car elles vous demandent le plus souvent des informations personnelles. Votre ville de naissance, équipe préférée, nom de jeune fille de votre mère… autant de questions dont la réponse peut vous sembler évidente et qui peuvent faire le bonheur des pirates.

Sur le blog Kaspersky, un utilisateur expliquait comment il avait piraté les propres questions de sécurité de son identifiant Apple. En effet, il peut être facile de trouver des informations sur un utilisateur en consultant les informations qu’il a pu laisser sur les réseaux sociaux (Twitter, LinkedIn…). De plus, les services ont tendance à tous proposer les mêmes questions, ce qui n’est pas la meilleure option en matière de sécurité. Il faut donc privilégier des questions différentes – dans la mesure du possible – et pourquoi pas entrer une réponse qui n’a aucun rapport. Seul bémol, il faudra se souvenir de la réponse que vous avez entrée.

Les réseaux sociaux et la vie privée

Les réseaux sociaux sont souvent présentés comme une menace pour la vie privée. En plus des mesures évoquées précédemment (choisir un bon mot de passe, activer la double authentification sur Facebook, Twitter…), n’hésitez pas à faire un tour dans les paramètres pour vérifier vos règles en matière de partage, vos préférences publicitaires et les informations que vous souhaitez partager.

N’hésitez pas non plus à demander une copie de vos données pour vérifier les données collectées par un site ou service. Le Règlement Général Européen sur la Protection des Données (RGPD) a en effet renforcé le droit à la portabilité et vous retrouverez cette option chez les réseaux sociaux (Facebook, Instagram, Twitter…) et géants du Web (Google, Apple…). En bonus, pensez à vérifier la page Mon activité si vous avez un compte Google pour savoir tout ce que la firme de Mountain View sait de vous.

© Creative Commons

Le chiffrement pour assurer la confidentialité de ses données

Pour protéger ses communications, les applications sont de plus en plus nombreuses à se doter du chiffrement de bout en bout. Cette fonctionnalité empêche un service tiers ou l’application de consulter le contenu des messages. Plébiscitée par Edward Snowden, l’application sécurisée Signal s’est forgé une solide réputation en la matière et son protocole (Signal Protocol) est désormais implanté dans d’autres messageries appréciées du grand public telles que WhatsApp, Skype ou Facebook Messenger.

Le chiffrement est également intéressant pour protéger ses documents, en particulier à l’heure du cloud. Cette solution n’est pas réservée aux professionnels et peut intéressants tous les utilisateurs qui souhaite conserver et protéger efficacement des informations confidentielles comme des documents ou pièces d’identité numérisés. La CNIL propose depuis l’année dernière un guide qui explique « Comment chiffrer ses documents et ses répertoires ?« . La Commission s’appuie notamment sur un logiciel incontournable appelé 7-Zip.

Pourquoi chiffrer ses documents ?

Le chiffrement va permettre de protéger ses documents en les rendant illisibles par toute personne n’ayant pas accès à une clé dite de déchiffrement. L’option est particulièrement intéressante si vous conservez des documents sur un support qui peut facilement être perdu ou volé (clé USB ou ordinateur portable). À noter qu’il est également possible de chiffrer les données de son smartphone Android ou iOS. L’option est également intéressante si vous stockez des documents dans le Cloud (Dropbox, Google Drive…), car elle apporte une sécurité supplémentaire. La CNIL rappelle en effet que « lorsque vous stockez des documents dans le cloud, la confidentialité de ces fichiers n’est pas garantie », car ils sont stockés en clair et donc « potentiellement lisibles par tout utilisateur disposant de droits privilégiés sur ces serveurs (par exemple, des administrateurs ou pirates potentiels) ».

Edward Snowden, l’homme qui a dévoilé les programmes de surveillance de la NSA en 2013, recommande également de chiffrer ses disques durs et notamment ses disques durs externes.

Maîtrisez et paramétrez les cookies

Lorsque vous arrivez sur un site web, vous avez pris l’habitude de voir les bandeaux cookies. Ces derniers s’affichent lorsque vous visitez un site pour la première fois (ou si vous réinitialisez les paramètres ou navigateur) et expliquent à quoi servent les cookies et comment sont utilisées vos données. Le plus souvent, un bouton « J’accepte » et mis en évidence et comme les conditions générales d’utilisation, nous avons pris l’habitude d’accepter sans prendre le temps de les lire.

Il y a pourtant – en plus petit – une option Paramétrer les cookies qui vous donnent plus de choix et vous permet de choisir les cookies que vous souhaitez accepter ou refuser. Ne négligez pas cette option qui permet de comprendre à quoi servent ces cookies et comment ils sont utilisés par le site que vous visitez. On ne vous recommandera pas de tout refuser, car les cookies peuvent être utilisés à des fins légitimes. Il est surtout important de comprendre ce qui est utile et ce qui est utilisé pour du pistage.

Il est aussi possible de configurer les cookies sur votre navigateur et certains préparent de nouvelles fonctionnalités à ce sujet (Chrome, Firefox 63, Opera pour Android). Toujours au niveau de son navigateur, il est possible d’ajouter quelques extensions comme HTTPS Everywhere.

Un VPN pour protéger sa vie privée : méfiance !

Les VPN sont régulièrement présentés comme des services de choix pour protéger sa vie privée et rester anonyme sur Internet. Ils permettent aussi de contourner la censure et le choix peut s’avérer difficile tant les offres se sont multipliées ces dernières années. Si la solution est tentante, on vous conseille d’y regarder à deux fois avant de faire votre choix. Il faut également faire attention aux VPN gratuits qui ne se soucient pas forcément de votre privée et peuvent diffuser des malwares (notamment sous Android).

Sur ordinateur et bientôt sur Android, il est possible de passer par le réseau d’anonymisation TOR, mais là encore, l’outil est à utiliser avec prudence. À noter que l’utilisation de ces différentes solutions ne vous rend pas complètement anonyme. En revanche, elles peuvent renforcer la confidentialité des échanges et mieux protéger ses données personnelles.