Les attaques par rançongiciels (ransomwares) se multiplient et les appareils photo numériques ne sont pas à l’abri. Des chercheurs ont découvert qu’il était possible d’infecter certains reflex et hybrides.

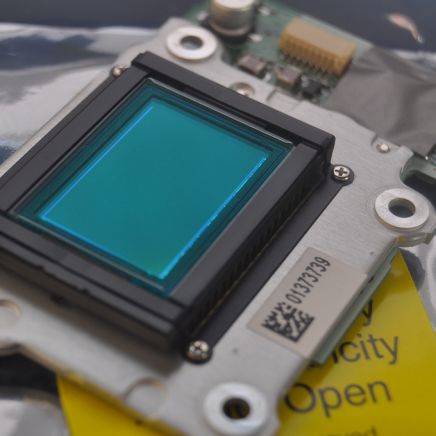

Les cyberattaques utilisant des rançongiciels sont en forte hausse et ne concernent pas que les ordinateurs, tablettes ou smartphones. Des chercheurs de Check Point Software Technologies, une entreprise spécialisée dans la cybersécurité, ont constaté que certains appareils photo reflex pouvaient être infectés par un ramsomware. Dans son rapport (repéré par The Verge), le chercheur en sécurité Eyal Itikin a découvert qu’un pirate informatique pouvait facilement installer des logiciels malveillants sur un appareil photo numérique. Il explique – vidéo à l’appui – que le protocole PTP (Picture Transfer Protocol) présente des failles et constitue une porte d’entrée pour les hackers.

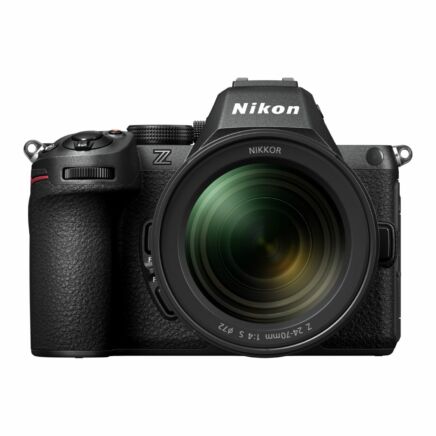

Initialement conçu pour le transfert d’images (depuis un appareil photo vers un ordinateur), le protocole a évolué pour proposer une dizaine de nouvelles fonctionnalités, telles que la prise de vue en direct ou la mise à niveau du firmware. De nombreux utilisateurs connectent leur appareil photo à leur PC à l’aide d’un câble USB (PTP/USB), mais les modèles les plus récents prennent en charge le Wi-Fi. On parle alors de PTP/IP, un protocole utilisé par des fabricants comme Nikon ou Canon et qui permet l’utilisation du Picture Transfer Protocol sur un réseau IP.

Ces deux types de connexion sont vulnérables aux attaques par rançongiciel, indiquent les chercheurs de Check Point Reasearch. Dans une courte vidéo, ils sont parvenus à chiffrer les images sur la carte SD d’un Canon EOS 80D, empêchant à son propriétaire d’y accéder. Dans ce type de cas, un message peut alors s’afficher pour demander à l’utilisateur de payer une rançon s’il souhaite récupérer ses images.

Des failles de sécurité avec le protocole de transfert de photo PTP

Eyal Itkin indique que d’autres constructeurs pourraient être concernés par des failles similaires. Il ajoute que la présence de photos personnelles pourrait faire des appareils photo numériques une cible particulièrement profitable aux pirates. Concernant le choix de s’orienter vers un appareil Canon, les chercheurs expliquent qu’il s’agit du plus grand fabricant de reflex et rappelle que Canon dispose d’une vaste communauté autour du projet Magic Lantern. Enfin, l’EOS 80D présentait toutes les caractéristiques requises, du fait qu’il prenait en charge des connexions USB et WiFi.

Le constructeur n’a d’ailleurs pas été pris au dépourvu. Contacté dès le mois de mars par l’équipe de chercheurs, Canon a pu confirmer les vulnérabilités et a publié un correctif. Sur son site, la marque indique qu’« à ce stade, il n’y a pas eu de cas confirmés d’exploitation dommageable de ces vulnérabilités ». Elle préfère néanmoins se montrer prudente et détaille des solutions permettant de contourner le problème :

– Assurez-vous que les paramètres de sécurité des périphériques connectés à l’appareil photo sont adaptés, notamment sur le PC, l’appareil mobile ou le routeur utilisés.

– Ne connectez pas l’appareil photo à un PC ou à un appareil mobile qui est lui-même connecté à un réseau non sécurisé, tel qu’un environnement Wi-Fi gratuit.

– Ne connectez pas l’appareil photo à un PC ou à un appareil mobile susceptible d’être exposé à un virus.

– Désactivez les fonctions réseau de l’appareil photo lorsque vous n’en avez pas usage.

– Téléchargez le micrologiciel officiel à partir du site Web de Canon lorsque vous effectuez une mise à jour du micrologiciel d’un appareil photo.

Enfin, Canon indique que des informations sur les mises à jour des micrologiciels « seront fournies individuellement pour chaque produit, en commençant par les produits pour lesquels des préparations ont déjà été effectuées ». La liste des appareils photo concernés est également disponible sur le site du constructeur japonais.